WHITE PAPER: Fördermöglichkeiten IT-Sicherheit 2025 (Bundesländer und national)

IT-Sicherheit kostenlos für Unternehmen? Hier zum Newsletter anmelden und die 28-seitige Übersicht sofort kostenlos herunterladen.

–

NIS 2 SPECIAL

NIS 2 Test:Ist Ihr Unternehmen betroffen? NIS 2 Whitepaper herunterladen (2024)

Blog

In unseren Blog-Beiträgen und Videoformaten erklären wir Ihnen alles, was Sie über IT-Sicherheit wissen müssen – in verständlicher Sprache.

Dirty Frag: Warum jedes Linux-System gerade verwundbar ist.

08.05.2026

CVE-2026-31431: 'Copy Fail' Lücke im Linux-Kernel – Sofortmaßnahmen zur Schadensbegrenzung

04.05.2026

IT-Sicherheit 2025: Ein Jahr zwischen KI-Revolution und Compliance-Druck – Rückblick & Ausblick auf das Jahr 2026

28.01.2026

NIS 2 im Überblick: Was Unternehmen jetzt wissen müssen

28.11.2025

OT-Shield: Bringt alte Systeme sicher ins Jetzt

29.10.2025

Passwortlose Authentifizierung (FIDO2): Phishing-resistenter Schutz, SSO-Vorteile und Umsetzung in Microsoft 365

20.10.2025

Ransomware & Unternehmensgröße: Wer wird wie angegriffen?

18.07.2025

Wartungsarbeiten (Zugriff aufs Endgerät) | Typische Fehler in der IT-Sicherheit 28

09.07.2025

Live-Hacking Teil 1: Windows-Systeme im Visier – Schwachstellen-Analyse im Video

25.06.2025

BSI & TÜV Cybersecurity-Studie 2025: Erkenntnisse & Maßnahmen (Video)

17.06.2025

OT-Sicherheit: Spionage über Endgeräte an Produktionsmaschinen stoppen (Video)

11.06.2025

Typische IT-Sicherheitsfehler Teil 27: Chaos statt Konzept – Wenn der Notfallplan fehlt (Video)

06.06.2025

Warum Supply Chain Angriffe Milliarden kosten können

05.06.2025

BSI Cyber-Risikocheck: IT-Sicherheit für KMU im Experten-Video erklärt

30.05.2025

Unsicheres VPN: Typische IT-Sicherheitsfehler 26 (Experten-Video)

28.05.2025

Zero Trust Network Access (ZTNA): Unternehmensnetzwerk optimal absichern

27.05.2025

Typische IT-Sicherheitsfehler Teil 25: Das flache Netzwerk als roter Teppich für Hacker (Video)

23.05.2025

Die 5 häufigsten Hackerangriffe 2023: IT-Sicherheitsfehler Teil 24 (Video)

21.05.2025

LockBit Ransomware analysiert: Taktiken, Gefahren und effektive Abwehr (Experten-Video)

19.05.2025

Cloud-Sicherheit im Reality-Check: So schützen Sie Ihre Daten im Netz wirklich (Video)

15.05.2025

Typische IT-Sicherheitsfehler Teil 23: Die unterschätzte Gefahr durch offene USB-Ports (Video)

12.05.2025

Laptop und Co: Spionage durch mobile Endgeräte

09.05.2025

Typische IT-Sicherheitsfehler Teil 22: Kritische Schwachstellen im Video-Check

07.05.2025

Multi-Extortion: Die neue Dimension der Erpressung im Experten-Video

06.05.2025

Hacker Fallbericht Teil 6: Analyse eines echten Cyberangriffs im Experten-Video

05.05.2025

Akira Ransomware: Tiefgehende Analyse und präventive Schutzmaßnahmen für Unternehmen

30.04.2025

Phishing der Zukunft: Vishing (Voice Phishing) mit künstlicher Intelligenz

30.04.2025

Typische IT-Sicherheitsfehler Teil 21: Veraltete Software & EoL-Systeme (Video)

29.04.2025

Passwortlisten & Datenlecks: Die unterschätzte Gefahr im Experten-Video

28.04.2025

Der schnelle NIS-2 Test: Fällt Ihr Unternehmen unter die strengen EU-Sicherheitsgesetze?

16.04.2025

Typische IT-Sicherheitsfehler Teil 20: Häufige Schwachstellen im Experten-Video erklärt

15.04.2025

Privatinsolvenz durch Hackerangriff? Unternehmerhaftung

09.04.2025

Honeypot in der IT-Sicherheit: So locken Sie Angreifer in die Falle (Experten-Video)

07.04.2025

Wie sicher schützen Firewalls?

07.04.2025

Typische IT-Sicherheitsfehler Teil 19: Schwachstellen erkennen & beheben (Video)

25.03.2025

Hacks bei Microsoft oder Teamviewer: Wie sicher sind große Anbieter?

24.03.2025

DDoS-Angriffe: Funktionsweise, Gefahren und effektive Schutzmaßnahmen

18.03.2025

IT-Fehler 18: Den Faktor Mensch in der IT-Sicherheit verstehen (Video)

11.03.2025

Risiko Produktionsmaschinen: IT-Sicherheit in der Fertigung im Experten-Video

28.02.2025

IT-Sicherheit 2025: Zwischen KI-Hype und forensischer Realität (Experten-Video)

26.02.2025

Typische IT-Sicherheitsfehler Teil 17: Unterschätzte Risiken im Video-Check

25.02.2025

Aufmerksame Mitarbeiter als Schutzschild: Fallbericht 5 im Video-Check

14.02.2025

Endpoint Detection and Response (EDR): Bedrohungen verstehen & Endpunkte effektiv schützen (Video)

24.01.2025

IT-Dauerschutz: Kontinuierliche Sicherheit & Prävention für Ihre Infrastruktur (Video)

07.01.2025

Sicherheitsrisiko API

16.12.2024

Ransomware Triple Extortion: Die dreifache Erpressung im Experten-Video erklärt

13.12.2024

Typische IT-Sicherheitsfehler Teil 15: Vergessene Geräte als Einfallstor (Video)

10.12.2024

Das Check24 Datenleck im Realcheck: Die Analyse der fatalen API-Schwachstelle (Video)

04.12.2024

ISO 27001 oder TISAX? Erfahren Sie im Experten-Video, welche Standards die Automobilbranche fordert und wie Sie die Zertifizierung effizient meistern.

03.12.2024

Sicherheitsrisiko API

29.11.2024

Wie sicher schützen Firewalls?

27.11.2024

Phishing-Gefahr Microsoft Forms: Die neue Masche der Hacker im Video analysiert

22.11.2024

Sichere Anmeldung 2025: Das Ende des Passworts und der Aufstieg von Passkeys & FIDO2

15.11.2024

Hacks von Unternehmen (Teil 4): MC2 & National Public Data im Experten-Video analysiert

08.11.2024

SQL Injection: Flughafen-Sicherheitskontrollen umgangen

25.10.2024

Physical Pentest Teil 4: Einbruch bei Nacht – Physische Sicherheit im Video-Check

17.10.2024

Phishing-Awareness mit Lucy Security: Mitarbeiter gezielt schulen & Angriffe simulieren

14.10.2024

Endgeräte sicher verschlüsseln: Experten-Video zu Methoden & Strategien

11.10.2024

Fehlende Visibilität | Typische Fehler in der IT-Sicherheit 14

30.09.2024

Updates | Typische Fehler in der IT-Sicherheit 13

19.09.2024

Lokale Adminrechte | Typische Fehler in der IT-Sicherheit 12

10.09.2024

Der Fall CrowdStrike: Analyse des globalen IT-Ausfalls & wichtige Lehren (Video)

29.08.2024

Hacks bei Microsoft oder Teamviewer: Wie sicher sind große Anbieter?

20.08.2024

Warum Supply Chain Angriffe Milliarden kosten können

12.08.2024

Typische Fehler in der IT-Sicherheit #11 Falsche Zugriffsberechtigungen

26.07.2024

Nachlassende Aufmerksamkeit: IT-Sicherheitsfehler Teil 10 im Experten-Video

08.07.2024

Typische IT-Sicherheitsfehler Teil 9: Das unterschätzte Risiko beim Offboarding (Video)

25.06.2024

Security Operations Center (SOC) für Unternehmen: Das müssen Sie wissen

11.06.2024

Typische IT-Sicherheitsfehler Teil 8: Wenn physische Sicherheit ignoriert wird (Video)

10.06.2024

Fluch oder Segen? Gefahren und Chancen durch KI in der IT-Sicherheit

28.05.2024

Mangelnde Mitarbeiterschulung: IT-Sicherheitsfehler Teil 7 im Video-Check

21.05.2024

Der 4-Minuten-Hacker: Fallbericht 3 zur forensischen Analyse (Video)

14.05.2024

Fehlerkultur in der IT-Sicherheit: Warum Vertrauen besser schützt als Kontrolle (Video)

07.05.2024

Hacker Test vor Ort (Fallbericht Teil 2): Reale physische Angriffe im Video analysiert

26.04.2024

Trufflepig expandiert mit neuem Standort in die Schweiz

24.04.2024

Gefahren durch KI in der IT-Sicherheit: Neue Bedrohungen im Experten-Video erklärt

17.04.2024

Typische Fehler in der IT-Sicherheit #5 Überschätzung

05.04.2024

Die 5 häufigsten Hackerangriffe analysiert: Warum die Bedrohungen von 2024 bis heute dominieren

26.03.2024

Typische Fehler in der IT-Sicherheit #4 Überforderung

15.03.2024

Typische Fehler in der IT-Sicherheit #3 Ports

07.03.2024

Datendiebstahl durch Mitarbeiter: So weisen Sie es rechtssicher nach (Teil 2)

04.03.2024

Physische IT-Sicherheit: Die 5 größten Risiken für Ihr Unternehmen

26.02.2024

Gefahr durch Hackerangriffe: Was Ihrem Unternehmen im Ernstfall wirklich droht

23.02.2024

Typische IT-Sicherheitsfehler Teil 2: Die fatale Backup-Illusion (Video)

21.02.2024

KI-Voice-Phishing (Vishing): Wenn die Stimme am Telefon zur Waffe wird (Video-Analyse)

08.02.2024

IT-Sicherheit im Rückspiegel: Was wir aus den Cyber-Trends 2023/2024 für heute lernen (Video)

06.02.2024

Nach der Risikoanalyse: IT systematisch vor Hackerangriffen absichern (Video)

22.01.2024

Ransomware-Attacke: Strategien zur Schadensminimierung & effektiven Reaktion

11.01.2024

Phishing-Schulung durch echte Angriffe: So trainieren Sie Ihre Mitarbeiter praxisnah und nachhaltig

10.01.2024

Typische Fehler in der IT-Sicherheit #1 Zwei-Faktor-Authentifizierung (2FA)

08.01.2024

Test: Ist Ihr Unternehmen von NIS 2 betroffen?

02.01.2024

Ransomware-Angriff: Sollte man das Lösegeld bezahlen? Risiken, Fakten & Alternativen

08.12.2023

Fallbericht: Wie aus einer Phishing-E-Mail ein Ransomware-Angriff wurde (Video)

17.11.2023

Trufflepig unterstützt Projekt für KI-gestützte Cybersicherheit (CAIDAN)

17.11.2023

Ransomware-Angriff: Sollte man das Lösegeld bezahlen? Teil 2 (Video)

15.11.2023

Wie bei einer Organisation im Bildungswesen aus einer kleinen Phishing E-Mail ein Ransomware-Angriff wurde #Fallbericht-1

08.11.2023

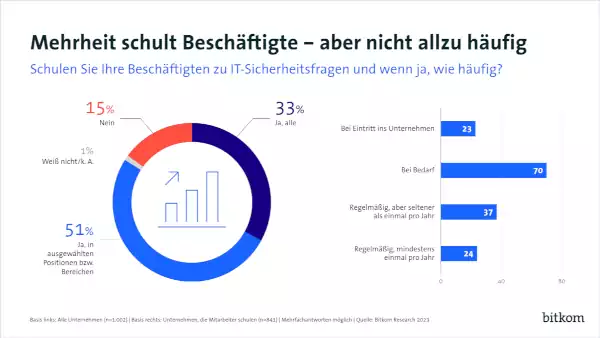

Bitkom-Studie enthüllt: Warum klassische IT-Sicherheitsschulungen im Mittelstand versagen

07.11.2023

Datendiebstahl durch Mitarbeiter: So weisen Sie den Abfluss von Firmendaten gerichtsfest nach (Video)

07.11.2023

Incident Response: Was tun bei einem Hackerangriff? Ein Experten-Leitfaden

27.10.2023

Incident Response Plan: Was Sie über den Vorfallreaktionsplan wissen müssen (Experten-Video)

25.10.2023

Ransomware-Kosten: Warum das Lösegeld nur die Spitze des Eisbergs ist

25.10.2023

Was kostet eine Ransomware-Attacke wirklich? Teil 2 im Experten-Video

25.10.2023

Cyberversicherung für Unternehmen: Das müssen Sie wissen (Experten-Video)

20.10.2023

Hackerangriff Notfall: Was Sie im Ernstfall jetzt dringend unternehmen müssen (Video-Leitfaden)

13.10.2023

Unternehmerhaftung bei Hackerangriffen vermeiden

09.10.2023

Nach der Risikoanalyse: IT systematisch und messbar vor Cyberangriffen absichern (Video)

06.10.2023

Hackerangriff erkennen & richtig reagieren: Ein Leitfaden für Unternehmen

18.09.2023

LockBit Ransomware: Was Unternehmen zwingend darüber wissen müssen (Video-Analyse)

18.09.2023

Phishing-Prävention: Die wichtigsten Informationen und Schutzmaßnahmen im Überblick

13.09.2023

Ransomware-Attacke: So minimieren Sie den Schaden im Ernstfall (Experten-Video)

12.09.2023

So schützt Trufflepig KMUs vor IT-Angriffen

08.09.2023

Hacker-Angriffe auf den Mittelstand: Mit diesen Bedrohungen müssen IT-Verantwortliche in KMU rechnen (Video)

06.09.2023

Was bedeutet ein Cyberangriff für IT-Verantwortliche? Einblicke & Maßnahmen (Video)

04.09.2023

Typische IT-Schwachstellen in KMUs: Sicherheitslücken erkennen & beheben (Video)

01.09.2023

Die 5 häufigsten Hackerangriffe auf Unternehmen 2023: Analyse & Experten-Video

31.08.2023

Wie gut sind KMU gegen Hackerangriffe geschützt?

30.08.2023

So können IT-Verantwortliche Hackerangriffe vermeiden

28.08.2023

Cyber-Risikoanalyse: In wenigen Wochen zu fundierten Ergebnissen & Maßnahmen

25.08.2023

Insolvenz durch Cyberangriff: So schützen Geschäftsführer ihr Unternehmen (Video)

25.08.2023

So entwickelt sich die Hacker-Szene 2023

25.08.2023

Ransomware: Alles Wissenswerte zu Schutz, Prävention und Reaktion im Ernstfall

18.08.2023

Hackerangriff – Was tun? Incident Response Management im Video-Guide

16.08.2023

Cybersicherheit im öffentlichen Dienst: Trufflepig Pentest beim KUS Pfaffenhofen (Video)

31.07.2023

IT-Forensik: Was Unternehmer wissen müssen – Teil 2 (Video)

14.07.2023

IT-Forensik: Was Unternehmer wissen müssen

12.07.2023

So schützen sich Unternehmen vor Cyberangriffen

12.07.2023

So schützen sich Unternehmen vor Hackerangriffen

11.07.2023

Phishing-Awareness: So schützen Sie Ihr Unternehmen effektiv (Experten-Video)

05.07.2023

Endpoint Detection and Response (EDR): Der moderne Schutz für Ihre IT

01.01.0001

1x pro Monat wertvolle Informationen zum Thema „IT-Sicherheit“ per Newsletter